Produktübersicht

Produktübersicht

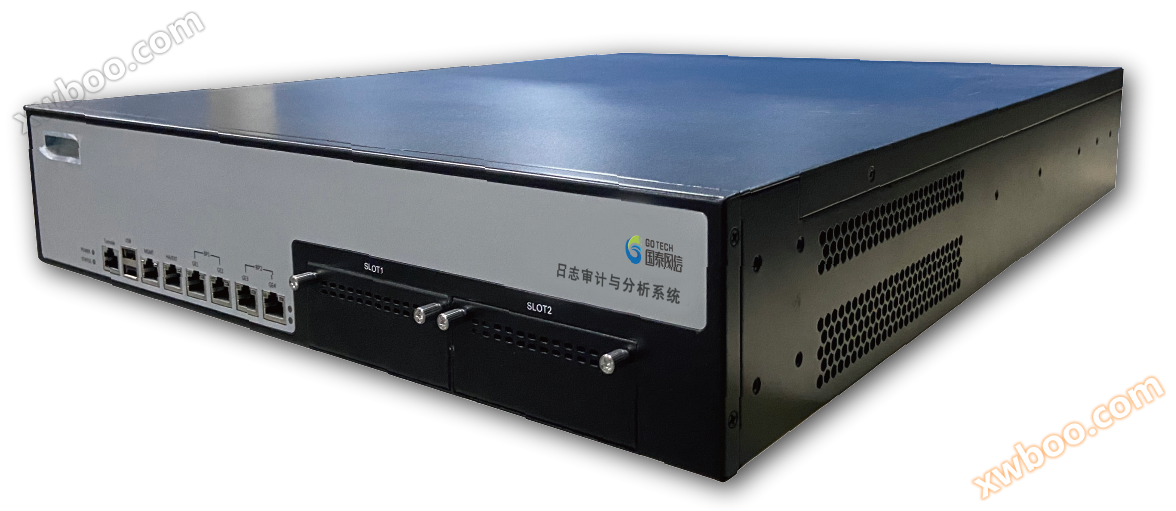

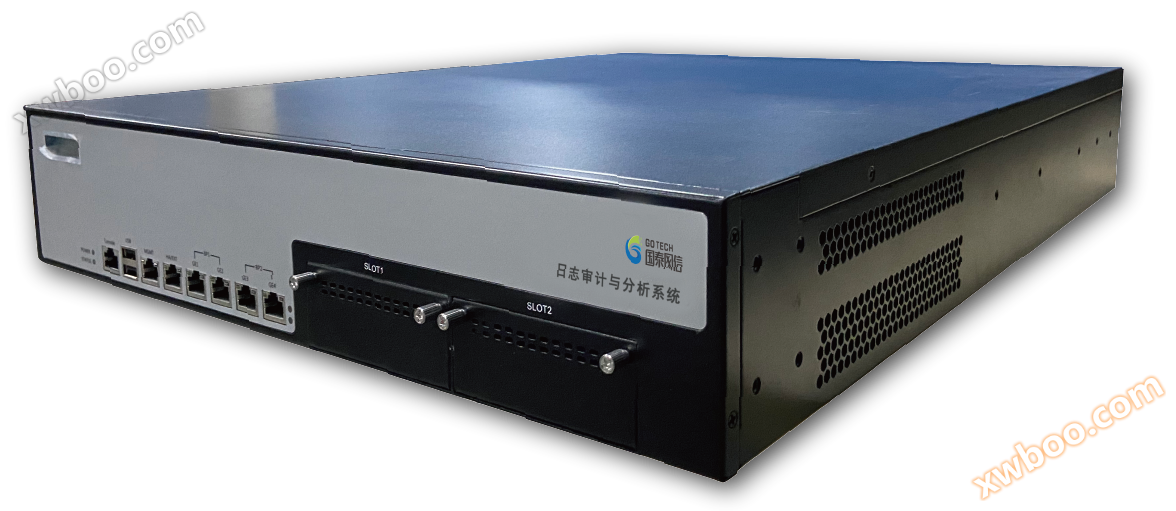

Das Protokoll-Audit- und Analysesystem (GTEC-LAS) ist eine neue Generation von Protokollsammlungs- und Analyseprodukten, die auf der Big Data-Technologie basieren und in der Lage sind, verschiedene Arten von Protokollinformationen zentral zu sammeln, zu verwalten und zu analysieren, eine große Menge an Protokolldaten im gesamten Netzwerk zentral zu sammeln, die zentrale Verwaltung von Protokolls, Echtzeitüberwachung, Alarmanalyse, schnelle Abrufe usw. zu erreichen. Die Produkte erfüllen sowohl die Konformitätsprüfung der einschlägigen Gesetze und Vorschriften als auch der Branchenstandards und ermöglichen ein einheitliches Sicherheitsmanagement und eine detaillierte Analyse der erzeugten großen Mengen an Protokollen.

Funktionen

Funktionen

Big Data-Technologien für schnelle Abfragen:Eine Hochgeschwindigkeits-Suchmaschine, die auf Big Data-Anwendungen basiert, strukturiert unstrukturierte Protokolldaten, indem sie reguläre Ausdrücke übereinstimmen, Schlüsselwörter extrahieren und so weiter, um nicht nur sicherzustellen, dass jede Abfrage in Echtzeit berechnet wird, sondern auch innerhalb von Sekunden reagieren kann, um eine schnelle Abrufung und eine genaue Übereinstimmung von großen Protokollmengen zu ermöglichen.

Big Data-Technologien für schnelle Abfragen:Eine Hochgeschwindigkeits-Suchmaschine, die auf Big Data-Anwendungen basiert, strukturiert unstrukturierte Protokolldaten, indem sie reguläre Ausdrücke übereinstimmen, Schlüsselwörter extrahieren und so weiter, um nicht nur sicherzustellen, dass jede Abfrage in Echtzeit berechnet wird, sondern auch innerhalb von Sekunden reagieren kann, um eine schnelle Abrufung und eine genaue Übereinstimmung von großen Protokollmengen zu ermöglichen.

Visualisierte Protokollanalyse:Auf der Grundlage der statistischen Analyse der Protokolldaten können umfangreiche Berichte erstellt werden, um die Analyseergebnisse zu visualisieren. Das Produkt bietet eine Vielzahl von Tabellen und grafischen Darstellungen (Liniendiagramme, Flächenstatistikdiagramme), die die Schwierigkeit der Analyse von Protokollen für Manager verringern.

Visualisierte Protokollanalyse:Auf der Grundlage der statistischen Analyse der Protokolldaten können umfangreiche Berichte erstellt werden, um die Analyseergebnisse zu visualisieren. Das Produkt bietet eine Vielzahl von Tabellen und grafischen Darstellungen (Liniendiagramme, Flächenstatistikdiagramme), die die Schwierigkeit der Analyse von Protokollen für Manager verringern.

Zentrale Verwaltung von massiven Protokollen:Die Erfassung und Speicherung großer Datenmengen kann automatisiert werden, um die Erfassung und einheitliche Verwaltung großer Protokolldatenmengen in einer Netzwerkumgebung zu ermöglichen, das Risiko einer möglichen Manipulation und Löschung des lokalen Protokollspeichers zu beseitigen, die Verwaltungskosten für den dezentralen Protokollspeicher zu senken und die Zuverlässigkeit der Protokollverwaltung zu verbessern.

Zentrale Verwaltung von massiven Protokollen:Die Erfassung und Speicherung großer Datenmengen kann automatisiert werden, um die Erfassung und einheitliche Verwaltung großer Protokolldatenmengen in einer Netzwerkumgebung zu ermöglichen, das Risiko einer möglichen Manipulation und Löschung des lokalen Protokollspeichers zu beseitigen, die Verwaltungskosten für den dezentralen Protokollspeicher zu senken und die Zuverlässigkeit der Protokollverwaltung zu verbessern.

Einfache und effiziente Bereitstellung:Unterstützt die Bereitstellung von Bypasses im System ohne Auswirkungen auf bestehende Netzwerke. Das Produkt ist grundsätzlich nullkonfiguriert und der horizontale Cluster-Ansatz unterstützt die Fähigkeit, große Mengen an Protokollen zu sammeln, zu speichern und zu analysieren.

Einfache und effiziente Bereitstellung:Unterstützt die Bereitstellung von Bypasses im System ohne Auswirkungen auf bestehende Netzwerke. Das Produkt ist grundsätzlich nullkonfiguriert und der horizontale Cluster-Ansatz unterstützt die Fähigkeit, große Mengen an Protokollen zu sammeln, zu speichern und zu analysieren.

典型部署

典型部署